ハード・ソフト両面を堅牢堅固

専有自社サーバー

サーバー管理

専有自社サーバーを24時間監視体制のもとデータセンターにて運用しています。

サーバーシステム

アプリケーションサーバー、データベースサーバーを分散したDMZ構成。

外部からの侵入/ウィルス対策

ファイヤウォールにて利用ポート制御を行い、第三者の侵入を未然に防御。ファイルには常時ウィルススキャンを行い、すべてのデータを安全に利用していただく環境を整備しています。

その他

サーバー及びアプリケーションでのセキュリティホールがベンダー側で発見された場合は、随時プログラムシステムのアップデート・検収を行い、安全にご利用いただける環境の保全を実施しています。

管理体制

24時間365日監視する堅固なセキュリティ体制の徹底

外部からの侵入を確実にシャットアウトするゾーニングや有人常時監視を徹底。先進のセキュリティ設備など、堅固な体制でシステムやネットワークを大切に守ります。

システムの保全運用を代行するマネージドサービス

24時間365日システムの保守運営を代行するマネージドサービス。故障切分け手配やネットワーク機器監視、サーバーリソース監視やバックアップメディア交換などに対応します。

設備

空調システム

機器類の安全稼働を維持するために温度・湿度を適切に管理。

耐震設備

震度7クラスの地震に耐えられる建築構造。

(サーバールーム、二重床、サーバーラック)

防火システム

ガス消化設備、排煙設備、防火区画設備など先進の防火システムを完備。

館内セキュリティ

4時間監視カメラや入退室時の生体認証、非接触カードを用いた電子鍵など高度なセキュリティを実現。

無停電対策

冗⻑化された電源供給ルート、UPSを完備。万一の停電時でも自家発電設備により機器に電力を供給。

オペレーションルーム

24時間365日の体制でお客様のお問い合わせや監視・故障対応を実施。

セキュリティ対策

プライバシーマーク

サービス運営主体である株式会社フェアブレーンは【プライバシーマーク】を取得しており、個人情報の取り扱いに関して厳重に管理・運営しています。

プライバシーマーク制度は、日本工業規格「JIS Q 15001個人情報保護マネジメントシステム―要求事項」に適合して、個人情報について適切な保護措置を講ずる体制を整備している事業者等を認定して、その旨を示すプライバシーマークを付与し、事業活動に関してプライバシーマークの使用を認める制度です。

WAF(Web Application Firewall) : 攻撃遮断くん

WAF(ワフ)とは、Web Application Firewall (ウェブアプリケーションファイアウォール)の略で、Webアプリケーションの脆弱性を突いた攻撃からWebサイトを守るためのセキュリティ対策です。

WAFをWebサーバーの前段に設置してトラフィックを解析・検知することによってサイバー攻撃を防ぐことができます。

FW(ファイアウォール)やIPS/IDS(不正侵入防止システム/不正侵入検知システム)では検知できないサイバー攻撃に対しても有効です。

情報暗号化

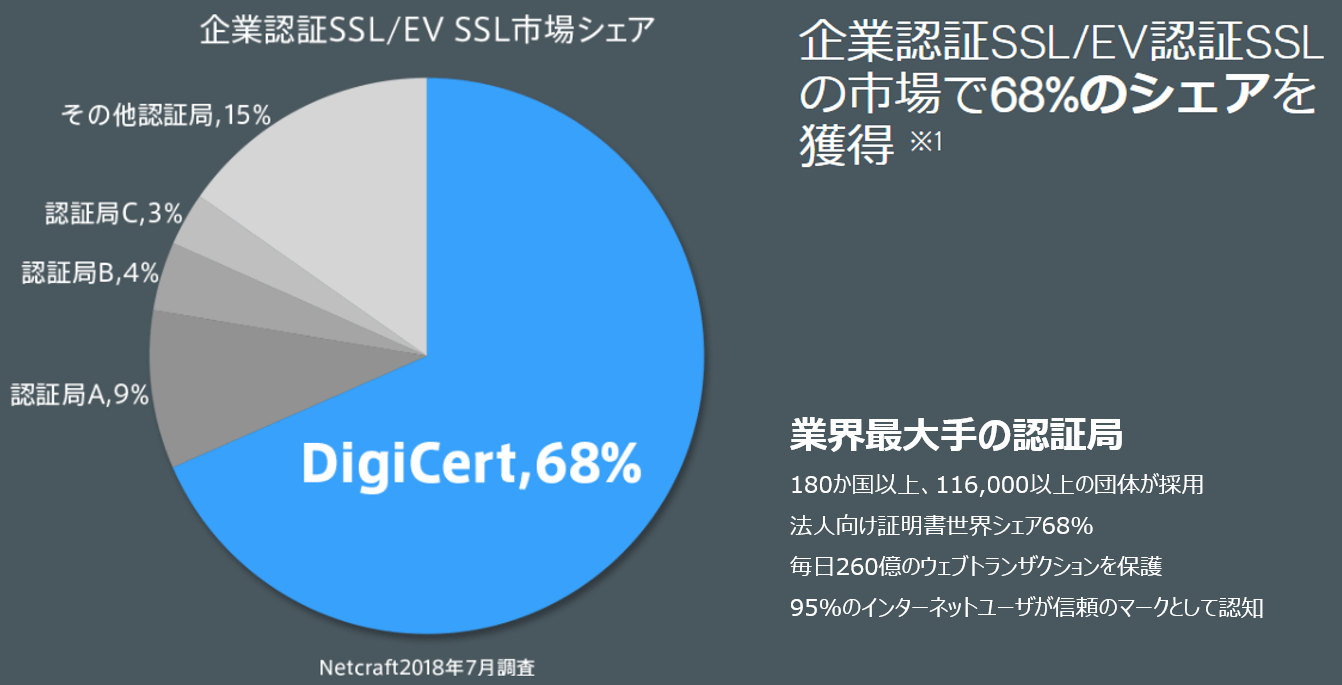

SSL暗号化(digicert/デジサート社)

アップカマー内でやり取りされる情報を暗号化して安全に送信します。

万が一、第三者に盗聴・傍聴などをされても中身を解読されることはできません。

またユーザー1名ごとにID/パスワード(暗号化保存)を発行し、外部からのアクセスを制御しています。

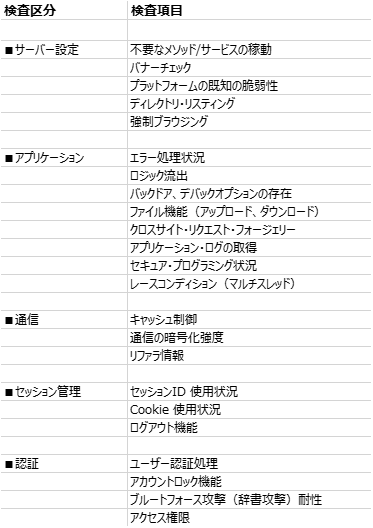

外部専門機関によるWEB脆弱性診断の実施

診断テストでセキュリティ対策強化

インターネットやWEBサイトからの情報漏えいは多発しており、その要因の多くがWEBアプリケーションの設計や開発の不備に起因すると言われています。

アップカマーでは脆弱性診断、リスク診断、脆弱性対策、開発プロセス改善を含む、WEBセキュリティに関する総合的な脆弱性診断を実施し、安心してご利用できるセキュアなサービスを提供しております。

| 検査区分 | 検査項目 |

|---|---|

| サーバー設定 | 不要なメソッド/サービスの稼働 |

| バナーチェック | |

| プラットフォームの既知の脆弱性 | |

| ディレクトリ・リスティング | |

| 強制ブラウジング | |

| アプリケーション | エラー処理状況 |

| ロジック流出 | |

| バックドア、デバックオプションの存在 | |

| ファイル機能(アップロード、ダウンロード) | |

| クロスサイト・リクエスト・フォージェリー | |

| アプリケーション・ログの取得 | |

| セキュア・プログラミング状況 | |

| レースコンディション(マルチスレッド) | |

| 通信 | キャッシュ制御 |

| 通信の暗号化強度 | |

| リファラ情報 | |

| セッション管理 | セッションID 使用状況 |

| Cookie 使用状況 | |

| ログアウト機能 | |

| 認証 | ユーザー認証処理 |

| アカウントロック機能 | |

| ブルートフォース攻撃(辞書攻撃)耐性 | |

| アクセス権限 |

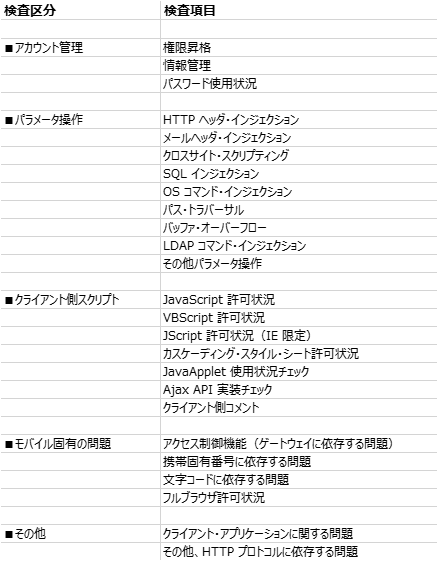

| 検査区分 | 検査項目 |

|---|---|

| アカウント管理 | 権限昇格 |

| 情報管理 | |

| パスワード使用状況 | |

| パラメータ操作 | HTTP ヘッダ・インジェクション |

| メールヘッダ・インジェクション | |

| クロスサイト・スクリプティング | |

| SQL インジェクション | |

| OS コマンド・インジェクション | |

| パス・トラバーサル | |

| バッファ・オーバーフロー | |

| LDAP コマンド・インジェクション | |

| その他パラメータ操作 | |

| クライアント側スクリプト | JavaScript 許可状況 |

| VBScript 許可状況 | |

| JScript 許可状況(IE 限定) | |

| カスケーディング・スタイル・シート許可状況 | |

| JavaApplet 使用状況チェック | |

| Ajax API 実装チェック | |

| クライアント側コメント | |

| モバイル固有の問題 | アクセス制御機能(ゲートウェイに依存する問題) |

| 携帯固有番号に依存する問題 | |

| 文字コードに依存する問題 | |

| フルブラウザ許可状況 | |

| その他 | クライアント・アプリケーションに関する問題 |

| その他、HTTP プロトコルに依存する問題 |